[Информационная безопасность] Security Week 02: взлом reCAPTCHA v3 через распознавание голоса

Автор

Сообщение

news_bot ®

Стаж: 7 лет 8 месяцев

Сообщений: 27286

Первый рабочий день после новогодних каникул — это тот самый момент, когда сложно доказать компьютеру, что ты не робот. Проще машине притвориться человеком, и одна из свежих публикаций посвящена как раз этому. Очередную победу в дисциплине «взлом капчи» одержал исследователь Николай Шачер (Nikolai Tschacher): он показал, как можно обойти самую свежую версию reCAPTCHA v3 с помощью сервиса Text-to-Speech, разработанного, как и сама капча, компанией Google.

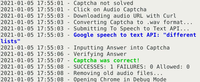

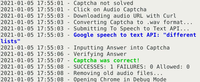

Взломали не основную капчу с изображениями, а альтернативный метод верификации с использованием голосового сообщения. В аудиосообщении отправляется код, который нужно ввести в соответствующее поле. Николай усовершенствовал метод, разработанный ранее против предыдущей версии reCAPTCHA v2: скрипт перехватывает аудиофайл с голосовым сообщением и отправляет его в сервис Text-to-Speech. Код распознается должным образом более чем в 90% случаев. Исследователь подтвердил, что против reCAPTCHA v3 метод также работает: судя по всему, альтернативный метод авторизации перекочевал прямиком из предыдущей версии, хотя апгрейд капчи до третьей версии также сломал опубликованный два года назад Proof-of-Concept. В своем репозитории на Github Николай выложил обновленную версию.

Видео с демонстрацией работы обновленного скрипта (полностью автоматизированного вплоть до движений мыши):

Извините, данный ресурс не поддреживается. :(

Что еще произошло

В начале января обновились браузеры Firefox и Chrome. В обоих случаях закрыты серьезные уязвимости, позволяющие выполнить произвольный код и получить контроль над системой. В случае Firefox подвержены как версии для ПК, так и релиз для мобильных устройств. В Chrome уязвимость актуальна только для компьютеров.

Закрыты уязвимости и в драйверах NVIDIA. Помимо традиционной дыры, позволяющей повысить привилегии, патчи закрывают несколько проблем в драйвере vGPU для виртуализации ресурсов графического процессора. Эксплуатация этих багов хоть и не позволяет перехватить контроль над машиной-хостом, но допускает раскрытие информации и отказ в обслуживании.

Январский набор патчей для Android закрывает 43 уязвимости, в том числе одну в компоненте Android System, предположительно связанную с работой модуля Bluetooth.

Исследователь Ахмед Хассан нашел уязвимость в функции мессенджера Telegram «Люди рядом». Эксплуатация проблемы похожа на методы для других программ, использующих геолокацию: с помощью подмены собственных координат можно провести виртуальную триангуляцию и получить точное расположение другого пользователя вместо примерного.

Представители компании Nissan заявили о серьезной утечке корпоративных данных: она произошла из-за Git-сервера c логином и паролем admin:admin.

Очень интересное исследование о взломе (краткая версия на Хабре) аппаратного ключа Google Titan, используемого для двухфакторной аутентификации. Для расшифровки данных использовался метод атаки по сторонним каналам.

В свежей прошивке для некоторых сетевых устройств ZyXel обнаружили зашитый пароль.

===========

Источник:

habr.com

===========

Похожие новости:

- [Информационная безопасность, Транспорт] В даркнете продают базу данных 1,3 млн российских владельцев Hyundai

- [Информационная безопасность, Карьера в IT-индустрии, IT-компании] Стартап Red Balloon Security высылает соискателям в качестве теста жёсткий диск с криптовалютным кошельком

- [Информационная безопасность, Исследования и прогнозы в IT, Статистика в IT] Phishing-as-a-Service: доступный фишинг для всех желающих

- [Информационная безопасность, Хранение данных] Мэрия Москвы создаст базу с данными москвичей. Она будет включать информацию о детях и животных

- [Информационная безопасность, IT-компании] За 2020 год утекли данные 100 миллионов россиян

- [Информационная безопасность] Взлом хешей с помощью HashCat

- [Информационная безопасность, Системное администрирование, Системное программирование, DevOps] Безопасное использование секретов: шаблон для использования HashiCorp Vault (перевод)

- [Информационная безопасность, CTF] Препарируем Compound File Binary format (CFB), или начинаем парсить DOC

- [Информационная безопасность, Производство и разработка электроники, Интернет вещей] Исследователи показали, как клонировать ключи Google Titan через уязвимость чипа NXP

- [Информационная безопасность, CTF] Hack The Box. Прохождение Omni. Ломаем легенький Windows IoT

Теги для поиска: #_informatsionnaja_bezopasnost (Информационная безопасность), #_recaptcha, #_texttospeech, [url=https://torrents-local.xyz/search.php?nm=%23_blog_kompanii_«laboratorija_kasperskogo»&to=0&allw=0&o=1&s=0&f%5B%5D=820&f%5B%5D=959&f%5B%5D=958&f%5B%5D=872&f%5B%5D=967&f%5B%5D=954&f%5B%5D=885&f%5B%5D=882&f%5B%5D=863&f%5B%5D=881&f%5B%5D=860&f%5B%5D=884&f%5B%5D=865&f%5B%5D=873&f%5B%5D=861&f%5B%5D=864&f%5B%5D=883&f%5B%5D=957&f%5B%5D=859&f%5B%5D=966&f%5B%5D=956&f%5B%5D=955]#_blog_kompanii_«laboratorija_kasperskogo» (

Блог компании «Лаборатория Касперского»

)[/url], #_informatsionnaja_bezopasnost (

Информационная безопасность

)

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 14-Окт 21:11

Часовой пояс: UTC + 5

| Автор | Сообщение |

|---|---|

|

news_bot ®

Стаж: 7 лет 8 месяцев |

|

|

Первый рабочий день после новогодних каникул — это тот самый момент, когда сложно доказать компьютеру, что ты не робот. Проще машине притвориться человеком, и одна из свежих публикаций посвящена как раз этому. Очередную победу в дисциплине «взлом капчи» одержал исследователь Николай Шачер (Nikolai Tschacher): он показал, как можно обойти самую свежую версию reCAPTCHA v3 с помощью сервиса Text-to-Speech, разработанного, как и сама капча, компанией Google.  Взломали не основную капчу с изображениями, а альтернативный метод верификации с использованием голосового сообщения. В аудиосообщении отправляется код, который нужно ввести в соответствующее поле. Николай усовершенствовал метод, разработанный ранее против предыдущей версии reCAPTCHA v2: скрипт перехватывает аудиофайл с голосовым сообщением и отправляет его в сервис Text-to-Speech. Код распознается должным образом более чем в 90% случаев. Исследователь подтвердил, что против reCAPTCHA v3 метод также работает: судя по всему, альтернативный метод авторизации перекочевал прямиком из предыдущей версии, хотя апгрейд капчи до третьей версии также сломал опубликованный два года назад Proof-of-Concept. В своем репозитории на Github Николай выложил обновленную версию. Видео с демонстрацией работы обновленного скрипта (полностью автоматизированного вплоть до движений мыши): Извините, данный ресурс не поддреживается. :( Что еще произошло В начале января обновились браузеры Firefox и Chrome. В обоих случаях закрыты серьезные уязвимости, позволяющие выполнить произвольный код и получить контроль над системой. В случае Firefox подвержены как версии для ПК, так и релиз для мобильных устройств. В Chrome уязвимость актуальна только для компьютеров. Закрыты уязвимости и в драйверах NVIDIA. Помимо традиционной дыры, позволяющей повысить привилегии, патчи закрывают несколько проблем в драйвере vGPU для виртуализации ресурсов графического процессора. Эксплуатация этих багов хоть и не позволяет перехватить контроль над машиной-хостом, но допускает раскрытие информации и отказ в обслуживании. Январский набор патчей для Android закрывает 43 уязвимости, в том числе одну в компоненте Android System, предположительно связанную с работой модуля Bluetooth. Исследователь Ахмед Хассан нашел уязвимость в функции мессенджера Telegram «Люди рядом». Эксплуатация проблемы похожа на методы для других программ, использующих геолокацию: с помощью подмены собственных координат можно провести виртуальную триангуляцию и получить точное расположение другого пользователя вместо примерного. Представители компании Nissan заявили о серьезной утечке корпоративных данных: она произошла из-за Git-сервера c логином и паролем admin:admin. Очень интересное исследование о взломе (краткая версия на Хабре) аппаратного ключа Google Titan, используемого для двухфакторной аутентификации. Для расшифровки данных использовался метод атаки по сторонним каналам. В свежей прошивке для некоторых сетевых устройств ZyXel обнаружили зашитый пароль. =========== Источник: habr.com =========== Похожие новости:

Блог компании «Лаборатория Касперского» )[/url], #_informatsionnaja_bezopasnost ( Информационная безопасность ) |

|

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 14-Окт 21:11

Часовой пояс: UTC + 5