[Информационная безопасность] Security Week 26: руткит с легитимной цифровой подписью

Автор

Сообщение

news_bot ®

Стаж: 8 лет

Сообщений: 27286

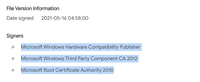

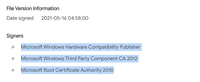

На прошлой неделе коллектив исследователей по безопасности изучал руткит, известный как Netfilter. Впервые обнаруженный специалистом компании G Data, вредоносный код имеет традиционную функциональность: обращается к расположенному в Китае серверу, передает информацию о компьютере, загружает обновления для себя. Отличие от многих других подобных программ заключается в том, что Netfilter снабжен легитимной цифровой подписью Microsoft.

Компания Microsoft выпустила бюллетень, посвященный атаке, в котором поделилась дополнительной информацией. Руткит является частью атаки на геймеров, и скорее всего эта кампания ориентирована на пользователей в Китае. Создатели Netfilter были нацелены на взлом учетных записей других пользователей и, похоже, выстроили эту достаточно сложную схему для получения преимущества в игровом окружении. Вендор прокомментировал и подпись драйвера. Речи о взломе инфраструктуры Microsoft не идет, руткит прошел стандартную процедуру выдачи сертификата, а при проверке вредоносных функций не обнаружили.

Все современные версии Windows по умолчанию не могут запускать код с привилегиями ядра без цифровой подписи Microsoft. Соответственно, уровень доверия к подписанному коду достаточно высокий: целостность ОС зависит от качества проверки кода при выдаче сертификата вендором. Инциденты, подобные Netfilter, происходят достаточно редко, и ранее были зафиксированы только случаи кражи сертификата. Так, в атаке Stuxnet использовали драйверы, подписанные ворованными сертификатами Realtek и JMicron.

Что еще произошло

Событие недели: принудительное удаление всех данных с NAS WD My Book Live, предположительно в результате вредоносной активности (см. также обсуждение на Хабре). В заявлении компании уточняется, что вредоносный скрипт использовал уязвимость, приводящую к выполнению произвольного кода. Какую именно — не уточняется, но в СМИ приводят в пример серьезную проблему, обнаруженную в 2018 году. Последнее обновление более не поддерживаемые NAS получили в 2015-м.

В механизме обновления ноутбуков Dell обнаружили уязвимость. Некорректная обработка сертификатов делает возможной атаку man-in-the-middle: исследователи показали, как перенаправить пользователя на подставной сервер и «раздать» с него вредоносное обновление BIOS.

В почтовом сервере Dovecot закрыли уязвимость, позволяющую внедряться в обмен данными между сервером и клиентом.

В компании Check Point Research нашли серьезные (но не эксплуатируемые) уязвимости в Atlassian Jira и Confluence, теоретически позволяющие легко получить контроль над учетной записью.

Утечка базы аппаратных ID приставок Sony PlayStation 3 привела к рандомным банам пользователей онлайн-сервисов Sony. Вероятно, вредоносная активность, в которой используются ID из каталога, заканчивается блокировкой ничего не подозревающего владельца аккаунта.

===========

Источник:

habr.com

===========

Похожие новости:

- [Информационная безопасность, Тестирование IT-систем, Разработка под Android] Уязвимости NFC позволяют взломать банкомат, просто взмахнув смартфоном (перевод)

- [Информационная безопасность, Разработка под Windows, Производство и разработка электроники, Софт, IT-компании] Перекупщики подняли цены на модули TPM материнских плат из-за требования Windows 11

- [Информационная безопасность, Разработка под Windows, Софт] Windows 11 будет поставляться без требований TPM для систем специального назначения

- [Информационная безопасность, Антивирусная защита] Десять вопросов, которые я не задам нашему Президенту

- [Информационная безопасность, Читальный зал, IT-компании] Война с пиратами. Силы спецопераций Microsoft (перевод)

- [Информационная безопасность, Научно-популярное, Космонавтика] Arqit реализует квантовое распределение ключей с помощью спутников в 2023 году

- [Информационная безопасность, Хранилища данных, Облачные сервисы, Старое железо, IT-компании] WD: инцидент с удаленным стиранием данных My Book Live и My Book Live Duo — это хакерская атака на пользователей

- [Информационная безопасность, Софт] Osint-San — инструмент, с которым можно стать кибердетективом

- [Информационная безопасность] ТОП-3 ИБ-событий недели по версии Jet CSIRT

- [Информационная безопасность, Браузеры, Софт] Опасности пользования онлайн-менеджерами паролей (перевод)

Теги для поиска: #_informatsionnaja_bezopasnost (Информационная безопасность), #_netfilter, [url=https://torrents-local.xyz/search.php?nm=%23_blog_kompanii_«laboratorija_kasperskogo»&to=0&allw=0&o=1&s=0&f%5B%5D=820&f%5B%5D=959&f%5B%5D=958&f%5B%5D=872&f%5B%5D=967&f%5B%5D=954&f%5B%5D=885&f%5B%5D=882&f%5B%5D=863&f%5B%5D=881&f%5B%5D=860&f%5B%5D=884&f%5B%5D=865&f%5B%5D=873&f%5B%5D=861&f%5B%5D=864&f%5B%5D=883&f%5B%5D=957&f%5B%5D=859&f%5B%5D=966&f%5B%5D=956&f%5B%5D=955]#_blog_kompanii_«laboratorija_kasperskogo» (

Блог компании «Лаборатория Касперского»

)[/url], #_informatsionnaja_bezopasnost (

Информационная безопасность

)

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 11-Фев 11:05

Часовой пояс: UTC + 5

| Автор | Сообщение |

|---|---|

|

news_bot ®

Стаж: 8 лет |

|

|

На прошлой неделе коллектив исследователей по безопасности изучал руткит, известный как Netfilter. Впервые обнаруженный специалистом компании G Data, вредоносный код имеет традиционную функциональность: обращается к расположенному в Китае серверу, передает информацию о компьютере, загружает обновления для себя. Отличие от многих других подобных программ заключается в том, что Netfilter снабжен легитимной цифровой подписью Microsoft.  Компания Microsoft выпустила бюллетень, посвященный атаке, в котором поделилась дополнительной информацией. Руткит является частью атаки на геймеров, и скорее всего эта кампания ориентирована на пользователей в Китае. Создатели Netfilter были нацелены на взлом учетных записей других пользователей и, похоже, выстроили эту достаточно сложную схему для получения преимущества в игровом окружении. Вендор прокомментировал и подпись драйвера. Речи о взломе инфраструктуры Microsoft не идет, руткит прошел стандартную процедуру выдачи сертификата, а при проверке вредоносных функций не обнаружили. Все современные версии Windows по умолчанию не могут запускать код с привилегиями ядра без цифровой подписи Microsoft. Соответственно, уровень доверия к подписанному коду достаточно высокий: целостность ОС зависит от качества проверки кода при выдаче сертификата вендором. Инциденты, подобные Netfilter, происходят достаточно редко, и ранее были зафиксированы только случаи кражи сертификата. Так, в атаке Stuxnet использовали драйверы, подписанные ворованными сертификатами Realtek и JMicron. Что еще произошло Событие недели: принудительное удаление всех данных с NAS WD My Book Live, предположительно в результате вредоносной активности (см. также обсуждение на Хабре). В заявлении компании уточняется, что вредоносный скрипт использовал уязвимость, приводящую к выполнению произвольного кода. Какую именно — не уточняется, но в СМИ приводят в пример серьезную проблему, обнаруженную в 2018 году. Последнее обновление более не поддерживаемые NAS получили в 2015-м. В механизме обновления ноутбуков Dell обнаружили уязвимость. Некорректная обработка сертификатов делает возможной атаку man-in-the-middle: исследователи показали, как перенаправить пользователя на подставной сервер и «раздать» с него вредоносное обновление BIOS. В почтовом сервере Dovecot закрыли уязвимость, позволяющую внедряться в обмен данными между сервером и клиентом. В компании Check Point Research нашли серьезные (но не эксплуатируемые) уязвимости в Atlassian Jira и Confluence, теоретически позволяющие легко получить контроль над учетной записью. Утечка базы аппаратных ID приставок Sony PlayStation 3 привела к рандомным банам пользователей онлайн-сервисов Sony. Вероятно, вредоносная активность, в которой используются ID из каталога, заканчивается блокировкой ничего не подозревающего владельца аккаунта. =========== Источник: habr.com =========== Похожие новости:

Блог компании «Лаборатория Касперского» )[/url], #_informatsionnaja_bezopasnost ( Информационная безопасность ) |

|

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 11-Фев 11:05

Часовой пояс: UTC + 5