[Информационная безопасность, IT-инфраструктура, Микросервисы] Защита приложений в эпоху микросервисов (перевод)

Автор

Сообщение

news_bot ®

Стаж: 8 лет

Сообщений: 27286

Организации переходят от монолитных приложений к микросервисам, используя преимущества идеально подходящей для этого архитектуры контейнеров. В результате возрастает ответственность за защиту этих сред, поскольку компании подвергаются большему набору рисков безопасности и уязвимостей.

Мы переживаем переломный момент в развитии культуры отношений DevOps и CISO. Директора по информационной безопасности (CISO) должны защищать организации любой ценой, а для специалистов по разработке и эксплуатации (DevOps) главное — это гибкость, поэтому в вопросах безопасности они склонны выбирать компромиссное (good enough) решение, а иногда категорически возражают против предлагаемых мер защиты.

Что это означает для бизнеса и кибербезопасности?

Компания Radware провела исследование среди представителей сообщества DevOps и DevSecOps с целью узнать, насколько распространена методология DevOps и как сильно она влияет на принятие решений в сфере информационной безопасности. Исследователи Radware опросили почти 300 специалистов из компаний разных размеров по всему миру. Ниже приводится краткий обзор результатов.

Компании внедряют инновационные технологии и концепции

В целом компании хорошо понимают, что внедрение новых стандартов и решений при переходе на цифровые технологии требует объективного отношения (и большого бюджета), поэтому пробуют и (или) приобретают дополнительные средства безопасности.

Например, 67% опрошенных компаний используют микросервисы/контейнеры, а 53% уже внедрили технологию защиты контейнеров. 43% используют специализированное решение для защиты бессерверных функций во время исполнения для исключения сбоев и утечки данных.

Все это выглядит многообещающим, но создается впечатление, что компании действуют методом проб и ошибок и применяют многочисленные технологии, не обеспечив их совместимость. Они надеются, что наличие разнообразных технологий обеспечит эффективную защиту.

Поскольку микросервисы и управление контейнерами все еще относятся к развивающимся технологиям, необходимо, чтобы компании изучали, какие решения и практики подойдут для новой инфраструктуры и потоков данных. Неоправданная надежда на существующие модели защиты приводит к непредвиденным брешам и в системе безопасности и, как следствие, утечкам данных.

Компании применяют обязательные меры безопасности

Они не только стремятся внедрять новые технологии защиты, но и широко применяют устоявшиеся практики. Например:

- 70% компаний обеспечивают контроль трафика «запад — восток»;

- более половины проверяют код наряду с тестированием безопасности и применением решений WAF;

- 52% считают главным критерием выбора технологии для защиты приложений качество обеспечения безопасности.

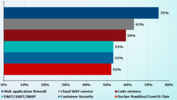

Это подтверждается и использованием средств защиты API. На диаграмме ниже видно, что компании знают об угрозах безопасности, исходящих от API, и активно работают над их устранением. Верный подход, учитывая, что API в настоящее время связывают инструменты, приложения, системы и среды.

Применение базовых практик безопасности, наличие в компании специалистов DevSecOps и внедрение технологий защиты приложений создают ощущение уверенности. (Более 90% организаций уже создали группы DevOps или DevSecOps, а 58% сообщили, что соотношение между специалистами по DevSecOps и разработке составляет от 1: 6 до 1: 10.)

…И все же приложения взламываются

Хакеры пока побеждают, и атаки на приложения по-прежнему представляют угрозу. 88% респондентов сообщили Radware об инцидентах атак в течение года, из них 90% пострадали от утечки данных. Респонденты ежедневно сталкивались с нарушениями прав доступа, перехватом сеансов, подделкой файлов cookie, внедрением кода SQL, атаками типа «отказ в обслуживании», атаками на протокол, межсайтовым скриптингом, подделкой межсайтовых запросов, манипуляциями с API и так далее.

56% опрошенных отметили, что компаниям и поставщикам облачных услуг сложно разграничить обязанности по защите. Многие организации еженедельно сталкиваются с различными видами атак на приложения.

Шлюзы API, похоже, не помогают в решении проблемы. Обычно их используют для проверки подлинности (37%), фильтрации IP (30%) и базовой балансировки нагрузки (28%), но очевидно, что они не могут заблокировать все попытки манипуляции API.

В целом решения на основе статических правил и жестких эвристических процедур не обеспечивают адекватного уровня защиты постоянно меняющихся приложений. Половина респондентов отметила, что их приложения постоянно изменяются, иногда несколько раз в день. В подобных случаях человек просто не в состоянии держать все под контролем. Для этого требуется выявить изменение, настроить политику, утвердить и исполнить ее, что невозможно осуществить без автоматизации.

Из-за быстрого темпа изменений полномочия переходят к другим людям, которые отвечают за гибкую методологию разработки, предоставление приложений и микросервисов, создают среды SLDC и выбирают инструменты. DevOps и DevSecOps начинают оказывать большее влияние при принятии решений, связанных с безопасностью. Именно эту гипотезу компания Radware и хотела проверить.

Кто принимает решения?

Только не специалисты по безопасности. Главным образом на выбор инструментов, определение политики и внедрение защиты приложений оказывает влияние отдел ИТ. (ИТ-отдел контролирует бюджет, однако 70% CISO не имеют решающего голоса).

Цифровая трансформация — не просто переход на цифру

Исследование Radware показало, что успешность атак связана с тем, что предприятия не полностью учитывают воздействие перехода на цифровые технологии.

В этом процессе технологии инициируют изменения. Самое простое — приобрести и внедрить новые технологии и платформы, однако технологии не начнут работать сами по себе. Несмотря на стремление организаций следовать правилам безопасности, злоумышленники по-прежнему успешно атакуют. Почему? Потому что компании не предпринимают второй — нецифровой — шаг этого перехода: получение новых компетенций, адаптацию бизнес-процессов, перераспределение ролей и обязанностей.

Это слабое место в защите приложений. Если специалисты по безопасности смогут выполнять свою работу и сделают защиту определяющим фактором бизнеса, возможно, мы наконец увидим, как развитие систем безопасности будет соответствовать скорости развития бизнеса.

===========

Источник:

habr.com

===========

===========

Автор оригинала: Бен Зильберман (Ben Zilberman), Radware

===========Похожие новости:

- [Системное администрирование, IT-инфраструктура, DevOps, Kubernetes] Как мы собираем общие сведения о парке из Kubernetes-кластеров

- [IT-инфраструктура, Сетевые технологии, Законодательство в IT, IT-компании] В Госдуме решили освободить небольших операторов связи от установки оборудования ТСПУ от РКН

- [Информационная безопасность] Реалити Уиннер досрочно освободили из тюрьмы за хорошее поведение

- [Информационная безопасность, Реверс-инжиниринг] Использование Windbg для обратной разработки

- [Системное администрирование, Анализ и проектирование систем, Data Mining, DevOps, Data Engineering] Проблемы мониторинга дата-пайплайнов и как я их решал

- [Информационная безопасность] Security Week 24: эскалация привилегий в Linux

- [Тестирование IT-систем, Тестирование веб-сервисов, DevOps] Тренды тестирования 2020-2021: правда и мифы

- [Информационная безопасность, Тестирование IT-систем] «Hack Me на TryHackMe», или Небезопасное изучение инфобеза на известной платформе

- [Информационная безопасность] Google-like система поиска уязвимостей IT Security Search — анонс вебинара

- [Информационная безопасность, Законодательство в IT] «Юла» и «Лаборатория Касперского» обнаружили взрывной рост имитаторов сайтов бесплатных объявлений

Теги для поиска: #_informatsionnaja_bezopasnost (Информационная безопасность), #_itinfrastruktura (IT-инфраструктура), #_mikroservisy (Микросервисы), #_zaschita_prilozhenij (защита приложений), #_mikroservisy (микросервисы), #_kontejnery (контейнеры), #_devops, #_devsecops, #_ciso, #_informatsionnaja_bezopasnost (

Информационная безопасность

), #_itinfrastruktura (

IT-инфраструктура

), #_mikroservisy (

Микросервисы

)

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 11-Фев 10:56

Часовой пояс: UTC + 5

| Автор | Сообщение |

|---|---|

|

news_bot ®

Стаж: 8 лет |

|

|

Организации переходят от монолитных приложений к микросервисам, используя преимущества идеально подходящей для этого архитектуры контейнеров. В результате возрастает ответственность за защиту этих сред, поскольку компании подвергаются большему набору рисков безопасности и уязвимостей. Мы переживаем переломный момент в развитии культуры отношений DevOps и CISO. Директора по информационной безопасности (CISO) должны защищать организации любой ценой, а для специалистов по разработке и эксплуатации (DevOps) главное — это гибкость, поэтому в вопросах безопасности они склонны выбирать компромиссное (good enough) решение, а иногда категорически возражают против предлагаемых мер защиты. Что это означает для бизнеса и кибербезопасности? Компания Radware провела исследование среди представителей сообщества DevOps и DevSecOps с целью узнать, насколько распространена методология DevOps и как сильно она влияет на принятие решений в сфере информационной безопасности. Исследователи Radware опросили почти 300 специалистов из компаний разных размеров по всему миру. Ниже приводится краткий обзор результатов. Компании внедряют инновационные технологии и концепции В целом компании хорошо понимают, что внедрение новых стандартов и решений при переходе на цифровые технологии требует объективного отношения (и большого бюджета), поэтому пробуют и (или) приобретают дополнительные средства безопасности. Например, 67% опрошенных компаний используют микросервисы/контейнеры, а 53% уже внедрили технологию защиты контейнеров. 43% используют специализированное решение для защиты бессерверных функций во время исполнения для исключения сбоев и утечки данных. Все это выглядит многообещающим, но создается впечатление, что компании действуют методом проб и ошибок и применяют многочисленные технологии, не обеспечив их совместимость. Они надеются, что наличие разнообразных технологий обеспечит эффективную защиту.  Поскольку микросервисы и управление контейнерами все еще относятся к развивающимся технологиям, необходимо, чтобы компании изучали, какие решения и практики подойдут для новой инфраструктуры и потоков данных. Неоправданная надежда на существующие модели защиты приводит к непредвиденным брешам и в системе безопасности и, как следствие, утечкам данных. Компании применяют обязательные меры безопасности Они не только стремятся внедрять новые технологии защиты, но и широко применяют устоявшиеся практики. Например:

Это подтверждается и использованием средств защиты API. На диаграмме ниже видно, что компании знают об угрозах безопасности, исходящих от API, и активно работают над их устранением. Верный подход, учитывая, что API в настоящее время связывают инструменты, приложения, системы и среды.  Применение базовых практик безопасности, наличие в компании специалистов DevSecOps и внедрение технологий защиты приложений создают ощущение уверенности. (Более 90% организаций уже создали группы DevOps или DevSecOps, а 58% сообщили, что соотношение между специалистами по DevSecOps и разработке составляет от 1: 6 до 1: 10.)  …И все же приложения взламываются Хакеры пока побеждают, и атаки на приложения по-прежнему представляют угрозу. 88% респондентов сообщили Radware об инцидентах атак в течение года, из них 90% пострадали от утечки данных. Респонденты ежедневно сталкивались с нарушениями прав доступа, перехватом сеансов, подделкой файлов cookie, внедрением кода SQL, атаками типа «отказ в обслуживании», атаками на протокол, межсайтовым скриптингом, подделкой межсайтовых запросов, манипуляциями с API и так далее. 56% опрошенных отметили, что компаниям и поставщикам облачных услуг сложно разграничить обязанности по защите. Многие организации еженедельно сталкиваются с различными видами атак на приложения.  Шлюзы API, похоже, не помогают в решении проблемы. Обычно их используют для проверки подлинности (37%), фильтрации IP (30%) и базовой балансировки нагрузки (28%), но очевидно, что они не могут заблокировать все попытки манипуляции API. В целом решения на основе статических правил и жестких эвристических процедур не обеспечивают адекватного уровня защиты постоянно меняющихся приложений. Половина респондентов отметила, что их приложения постоянно изменяются, иногда несколько раз в день. В подобных случаях человек просто не в состоянии держать все под контролем. Для этого требуется выявить изменение, настроить политику, утвердить и исполнить ее, что невозможно осуществить без автоматизации. Из-за быстрого темпа изменений полномочия переходят к другим людям, которые отвечают за гибкую методологию разработки, предоставление приложений и микросервисов, создают среды SLDC и выбирают инструменты. DevOps и DevSecOps начинают оказывать большее влияние при принятии решений, связанных с безопасностью. Именно эту гипотезу компания Radware и хотела проверить. Кто принимает решения? Только не специалисты по безопасности. Главным образом на выбор инструментов, определение политики и внедрение защиты приложений оказывает влияние отдел ИТ. (ИТ-отдел контролирует бюджет, однако 70% CISO не имеют решающего голоса).  Цифровая трансформация — не просто переход на цифру Исследование Radware показало, что успешность атак связана с тем, что предприятия не полностью учитывают воздействие перехода на цифровые технологии. В этом процессе технологии инициируют изменения. Самое простое — приобрести и внедрить новые технологии и платформы, однако технологии не начнут работать сами по себе. Несмотря на стремление организаций следовать правилам безопасности, злоумышленники по-прежнему успешно атакуют. Почему? Потому что компании не предпринимают второй — нецифровой — шаг этого перехода: получение новых компетенций, адаптацию бизнес-процессов, перераспределение ролей и обязанностей. Это слабое место в защите приложений. Если специалисты по безопасности смогут выполнять свою работу и сделают защиту определяющим фактором бизнеса, возможно, мы наконец увидим, как развитие систем безопасности будет соответствовать скорости развития бизнеса. =========== Источник: habr.com =========== =========== Автор оригинала: Бен Зильберман (Ben Zilberman), Radware ===========Похожие новости:

Информационная безопасность ), #_itinfrastruktura ( IT-инфраструктура ), #_mikroservisy ( Микросервисы ) |

|

Вы не можете начинать темы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Вы не можете отвечать на сообщения

Вы не можете редактировать свои сообщения

Вы не можете удалять свои сообщения

Вы не можете голосовать в опросах

Вы не можете прикреплять файлы к сообщениям

Вы не можете скачивать файлы

Текущее время: 11-Фев 10:56

Часовой пояс: UTC + 5